Krzysztof Stanowski jest jedną z wielu znanych osób, które w ciągu ostatnich kilkunastu dni stały się ofiarami spoofingu. Technika, która zdecydowanie przypadła do gustu polskim cyberprzestępcom jest niezwykle irytująca, ale również niebezpieczna. W związku z tym warto zastanowić się nad tym, jak jej przeciwdziałać.

Spis treści

Krzysztof Stanowski udostępnia numery telefonów obcych ludzi – wszystko przez spoofing

Krzysztof Stanowski, Sławomir Mentzen, Kacper Błoński – co łączy tę trójkę? Okazuje się, że każdy z tych panów w podobnym czasie stał się ofiarą spoofingu. W praktyce oznacza to, że cyberprzestępcy zdobyli ich prywatne numery telefonów i mogli z nich dzwonić do kolejnych osób, podszywając się pod dziennikarza, polityka czy influencera.

Naturalnie dzięki swoim zasięgom szybko dowiedzieliśmy się, że dziwne telefony są spowodowane właśnie spoofingiem. W walkę z oszustami najbardziej wdał się Stanowski, który na swoim profilu na platformie X regularnie przywołuje kolejne historie związane z wyciekiem numeru telefonu. Najnowsza z nich jest jednak wyjątkowo przerażająca.

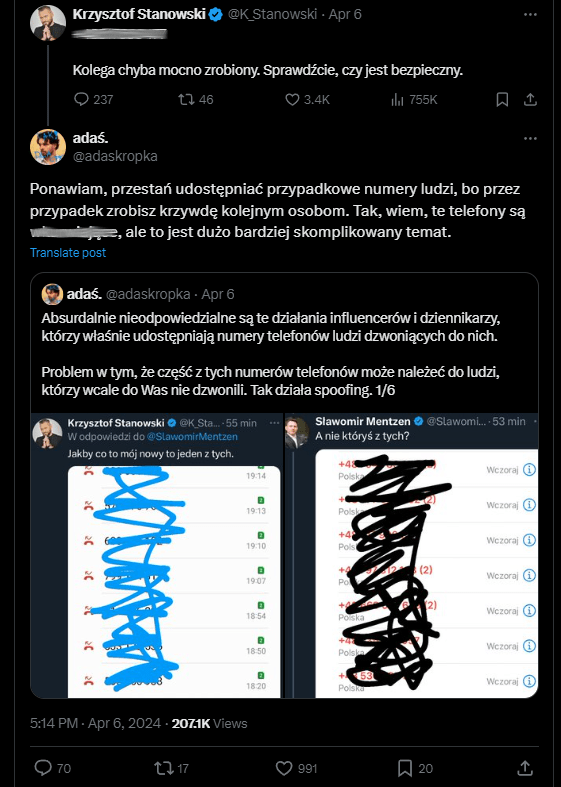

Co w tym wszystkim najciekawsze zarówno Krzysztof Stanowski, jak i Sławomir Mentzen zaczęli udostępniać numery telefonów, które uporczywie próbowały się do nich dodzwonić. Taki stan rzeczy wywołał w internautach mieszane uczucia. Oczywiście część z nich była zachwycona rozgrywającymi się głównie na platformie X „igrzyskami” oraz „wyjaśnianiem” natrętnych osób.

Niemniej drugi obóz podkreśla, że spoofing jest tak złośliwą i niebezpieczną techniką, że za większością numerów telefonów, które dzwoniły do Stanowskiego czy Mentzena wcale nie musieli stać oszuści, czy natrętni fani. Okazuje się bowiem, że cyberprzestępcy z wyjątkową łatwością mogą „przejąć” obcy numer i zadzwonić z niego właśnie do dziennikarza czy polityka.

Publiczna krucjata, którą prowadzi przede wszystkim dziennikarz, wydaje się katastrofalna w skutkach, ponieważ w swoich mediach społecznościowych może udostępnić, chociażby twój numer telefonu, który wcześniej został wykradziony przez oszustów.

Pamiętajmy bowiem, że ofiarami spoofingu nie są tylko osoby, które momentalnie są zalewane setkami połączeń z obcych numerów. Do grona poszkodowanych należy zaliczyć także nieświadomych właścicieli wykradzionych numerów, które wydzwaniają do Stanowskiego, Mentzena, Goli czy Najmana.

Ekspert o nieodpowiedzialnym zachowaniu influencerów

Zagrożenia, które wynikają z działań Krzysztofa Stanowskiego i wszystkich innych osób publicznych, które udostępniają całe listy obcych numerów, podkreśla także ekspert ds. cyberbezpieczeństwa – Mateusz Kopacz. Nasze zainteresowanie wzbudziła przede wszystkim kwestia tego, czy wspomniane przed chwilą zrzuty ekranu udostępniane na platformie X mogą zagrozić „przeciętnemu Kowalskiemu”.

Niestety tak, wystarczy znać tylko numer Kowalskiego, który następnie należy wprowadzić w bramce i dedykowany system prezentuje go tak, jak chce tego atakujący. Sama ekspozycja na ryzyko rośnie wraz z rozpoznawalnością lub sukcesem komercyjnym. Ważne, aby znać podatność w protokołach telekomunikacyjnych i wiedzieć, że nawet jeżeli dzwoni do nas numer, który znamy i mamy zapisany w książce telefonicznej, to po drugiej stronie może znajdować się maszyna, która za pomocą złośliwego oprogramowania moduluje głos tak, aby symulował ofiarę.

Mateusz Kopacz, ekspert ds. cyberbezpieczeństwa dla Android.com.pl

Metody na wykorzystanie spoofingu w praktyce są przerażające, jednak niestety wciąż jest to skuteczna technika, z której oszuści korzystają bardzo chętnie. Co ważne, zamknięcie skompromitowanego numeru może okazać się kompletnie nieskuteczne.

Znajomi dalej będą posiadać nasz stary numer zapisany w telefonie, więc atakujący może wykorzystać go i próbkę głosu, aby przedstawiać się jako my. Tutaj najważniejszy jest zdrowy dystans. Potwierdzajmy informację także kolejnym kanałem komunikacji. Nic co pochodzi z sieci, nie wymaga działania tu i teraz.

Mateusz Kopacz, ekspert ds. cyberbezpieczeństwa dla Android.com.pl

Na sam koniec warto podkreślić, że „igrzyska”, które w swoich mediach społecznościowych prowadzi Krzysztof Stanowski, mogą przynieść jeszcze więcej chaosu oraz szkód.

To wszystko działa jak hydra. Informacje pozyskane w pierwszej fazie ataku są używane w kolejnej lub służą do przygotowania innej złośliwej kampanii. Koledzy z Kanału Zero potrzebują wsparcia, bo aktualnie robią to źle.

Mateusz Kopacz, ekspert ds. cyberbezpieczeństwa dla Android.com.pl

Jak dokładnie działa złośliwa technika?

Technika polegająca na podszywaniu się pod obce numery telefonów, znana jako Caller ID Spoofing jest metodą oszustwa, która umożliwia atakującemu zmianę wyświetlanego numeru podczas wykonywania połączeń telefonicznych. Atak ten może być wykorzystywany w celu prowadzenia kradzieży telefonicznych, ataków phishingowych, nękania lub przeprowadzania innych form nielegalnej działalności.

Omawiana właśnie technika wykorzystuje różne opcje i narzędzia, aby zmienić numer telefonu wyświetlany na urządzeniu odbiorcy. Przede wszystkim istnieją usługi online, które umożliwiają użytkownikom edytowanie wyświetlanego numeru podczas wykonywania połączeń. Osoba dokonująca spoofingu może skorzystać z tych aplikacji, aby podszyć się pod inny numer telefonu. Naturalnie w grę wchodzą także nieco bardziej skomplikowane programy komputerowe pozwalające na jeszcze większe manipulowanie numerami.

Spoofing może prowadzić do różnych niepożądanych konsekwencji. Atakujący może podszyć się pod numer telefonu instytucji finansowej lub organizacji, próbując wyłudzić poufne informacje od ofiary. Ponadto oszuści często podszywają się pod zaufane źródła, takie jak bank, aby przekonać ofiarę do kliknięcia złośliwego linku. Oczywiście jak doskonale udowodnił nam Stanowski, ta technika może być wykorzystywana także do nękania lub znęcania się nad ofiarami poprzez prowadzenie wielokrotnych niechcianych połączeń.

Aby zapobiec temu procederowi, użytkownicy powinni być ostrożni i nieufni wobec nieznanych numerów telefonów oraz podejrzanych próśb o udostępnienie poufnych informacji. Operatorzy telekomunikacyjni oraz dostawcy usług wdrażają mechanizmy kontroli i autoryzacji, aby zapobiec nielegalnemu działaniu. Co więcej, użytkownicy powinni zgłaszać każdy podejrzany przypadek do swoich operatorów telekomunikacyjnych oraz odpowiednich organów ścigania.

Źródło: Opracowanie własne. Zdjęcie otwierające: Kanał Zero, YouTube / zrzut ekranu, montaż własny

Część odnośników to linki afiliacyjne lub linki do ofert naszych partnerów. Po kliknięciu możesz zapoznać się z ceną i dostępnością wybranego przez nas produktu – nie ponosisz żadnych kosztów, a jednocześnie wspierasz niezależność zespołu redakcyjnego.